YubiKey et Smartcard

Stockez vos sous-clés sur du matériel pour une sécurité renforcée.

Pourquoi utiliser une clé matérielle ?

Section intitulée « Pourquoi utiliser une clé matérielle ? »Une clé de sécurité matérielle (ex: YubiKey) garde vos clés privées isolées de votre ordinateur :

- Les clés privées ne quittent jamais le matériel

- Ordinateur compromis ≠ clés compromises

- Nécessite la clé physique présente pour signer/déchiffrer

- Vous utilisez toujours

gpg— PGPilot est votre GUI

Compromis : Plus lent (nécessite une interaction physique) ; plus sécurisé.

Matériel supporté

Section intitulée « Matériel supporté »PGPilot prend en charge les cartes à puce compatibles OpenPGP via gpg :

- YubiKey 5 / 5C / 5 Nano (plus populaire)

- YubiKey 4 (plus ancien, toujours supporté)

- Nitrokey (alternative open-source)

- Gemalto IDBridge (entreprise)

- Tout appareil compatible OpenPGP Card 3.x

Exigences

Section intitulée « Exigences »- Clé matérielle branchée (USB-A, USB-C ou NFC)

- GnuPG ≥ 2.2 (avec support smartcard)

scdaemonen cours d’exécution (généralement automatique)

Migrer une sous-clé vers du matériel

Section intitulée « Migrer une sous-clé vers du matériel »Déplacez une sous-clé individuelle vers la carte.

Avant de commencer

Section intitulée « Avant de commencer »- Sauvegardez votre clé : Cliquez sur Sauvegarde d’abord

- Initialisez la carte (première fois uniquement) :

Fenêtre de terminal gpg --card-editadminpasswd # définir le PIN administrateur (par défaut : 12345678)quit

Migrer dans PGPilot

Section intitulée « Migrer dans PGPilot »- Sélectionnez votre clé

- Cliquez sur Migrer vers YubiKey

- Un modal demande : « Quelle sous-clé ? »

- Choisissez Sign, Encrypt ou Auth

- Confirmez : « Cette action ne peut pas être annulée »

- Après succès :

- L’icône de carte apparaît

- La sous-clé vit maintenant sur la carte

- La clé privée est supprimée de votre ordinateur

Utiliser une clé basée sur carte

Section intitulée « Utiliser une clé basée sur carte »Une fois une sous-clé sur la carte, la signature et le déchiffrement fonctionnent comme avant dans PGPilot :

- Signature : Cliquez sur Signer, choisissez la clé de signature, entrez le PIN

- Déchiffrement : Cliquez sur Déchiffrer, le déchiffrement se fait sur la carte, entrez le PIN

- Publication : Publier fonctionne toujours (envoie le stub + clé publique)

De la perspective de PGPilot, c’est transparent.

Authentification SSH avec sous-clé Auth

Section intitulée « Authentification SSH avec sous-clé Auth »Si vous avez créé votre clé avec la sous-clé SSH Auth :

Configuration (une seule fois)

Section intitulée « Configuration (une seule fois) »-

Exportez votre clé publique en format SSH :

Fenêtre de terminal gpg --export-ssh-key <fingerprint> > ~/.ssh/id_pgp.pub -

Ajoutez à authorized_keys sur vos serveurs :

Fenêtre de terminal cat ~/.ssh/id_pgp.pub >> ~/.ssh/authorized_keys # sur le serveur distant -

Configurez SSH pour utiliser la clé GPG :

Fenêtre de terminal export SSH_AUTH_SOCK="/run/user/$(id -u)/gnupg/S.gpg-agent.ssh"ssh -i ~/.ssh/id_pgp.pub username@server.com

Faire pivoter une sous-clé basée sur carte

Section intitulée « Faire pivoter une sous-clé basée sur carte »Si une sous-clé basée sur carte est compromise ou expirée :

- Faites pivoter normalement : Sélectionnez la clé, cliquez sur Remplacer

- PGPilot crée une nouvelle sous-clé sur le disque

- L’ancienne sous-clé sur la carte est révoquée

- Vous pouvez maintenant :

- Garder la nouvelle sous-clé sur le disque, ou

- La migrer vers la carte

Plusieurs cartes

Section intitulée « Plusieurs cartes »Vous pouvez avoir plusieurs clés matérielles :

- Branchez une carte différente

- Dans PGPilot, sélectionnez une clé différente

- Migrez différentes sous-clés vers différentes cartes

- Les cartes sont identifiées par numéro de série

Réinitialiser une carte

Section intitulée « Réinitialiser une carte »Pour effacer et réutiliser une carte :

gpg --card-editadminfactoryreset # AVERTISSEMENT : efface toutes les clés sur la cartequitPuis réinitialisez :

gpg --card-editadminpasswdquit⚠️ AVERTISSEMENT : factoryreset est irréversible.

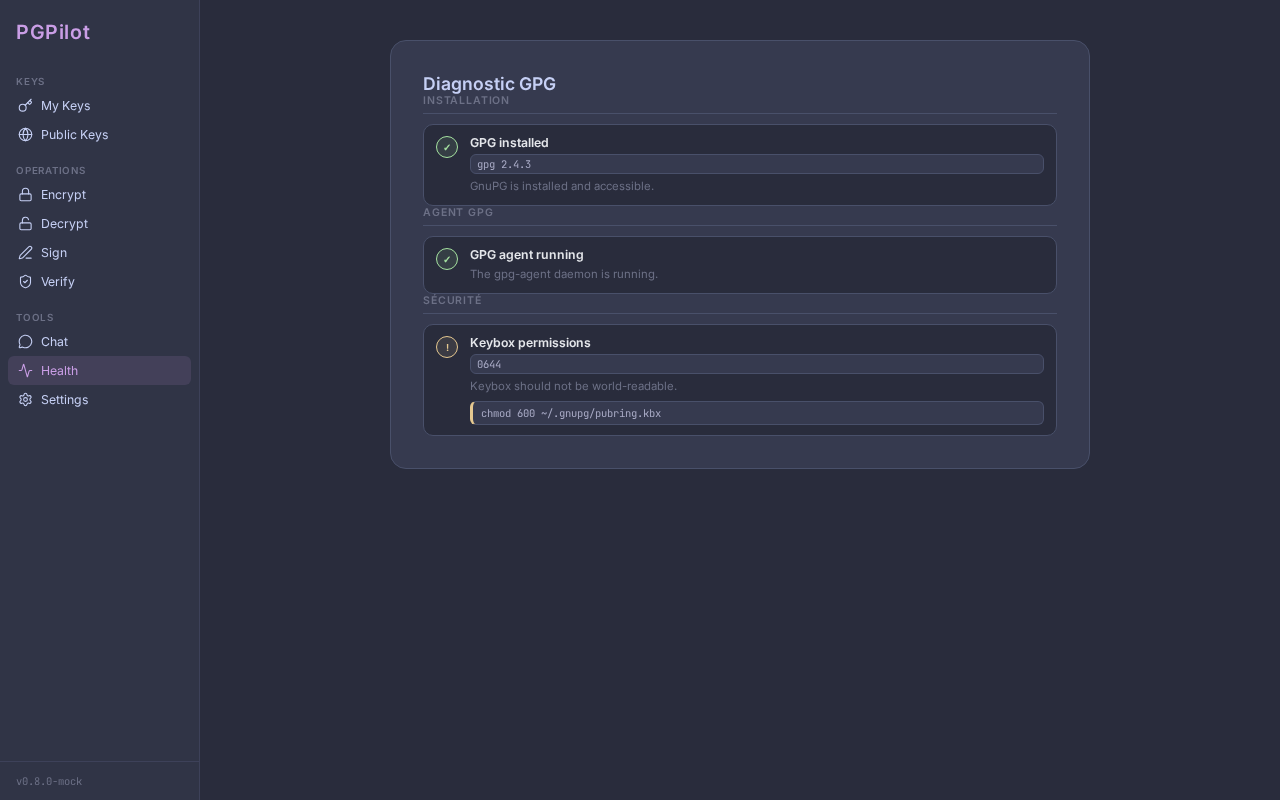

Dépannage

Section intitulée « Dépannage »« Carte non détectée »

- Branchez la clé

- Vérifiez :

gpg --card-status - Voir Dépannage pour les problèmes scdaemon

« La migration a échoué »

- Mauvais PIN administrateur (par défaut :

12345678) - Carte pleine (max 3 sous-clés)

- Carte non détectée en cours d’opération

Si la migration échoue partiellement, restaurez à partir de la sauvegarde :

gpg --import <backup-secret.asc>Meilleures pratiques

Section intitulée « Meilleures pratiques »-

Sauvegardez avant la migration

- Exportez toujours une sauvegarde de clé secrète

- Gardez les sauvegardes hors ligne

-

Utilisez un PIN fort

- Par défaut :

12345678(extrêmement faible) - Changez immédiatement

- Recommandé : 8+ caractères mélangés

- Par défaut :

-

Gardez la carte avec vous

- Impossible de signer/déchiffrer sans elle

- Carte perdue = besoin de faire pivoter les clés

-

Testez la récupération

- Restaurez régulièrement à partir de la sauvegarde

- Ne découvrez pas la corruption de sauvegarde en urgence

-

Documentez votre configuration

- Notez quelle carte contient les clés de quelle sous-clé

- Stockez les numéros de série avec vos sauvegardes

Prochaines étapes

Section intitulée « Prochaines étapes »- Apprenez le chiffrement et la signature — voir Opérations sur fichiers

- Publiez les clés avec des sous-clés migrées — voir Serveur de clés et partage

- Diagnostiquez les problèmes — voir Dépannage