Gestion des clés

Workflows détaillés pour gérer les clés GPG avec PGPilot.

Comprendre la structure des clés

Section intitulée « Comprendre la structure des clés »PGPilot crée des clés avec une structure spécifique optimisée pour la cryptographie moderne :

- Clé primaire (maître cert) : ed25519, certification uniquement (n’expire jamais)

- Sous-clé Sign (S) : ed25519, pour signer des fichiers et des commits

- Sous-clé Encryption (E) : cv25519, pour le déchiffrement des messages/fichiers

- Sous-clé Auth (A) : ed25519 (optionnel), pour l’authentification SSH

Cette structure suit les meilleures pratiques : les sous-clés peuvent être pivotées sans changer l’identité de votre clé maître.

Navigation dans la liste des clés

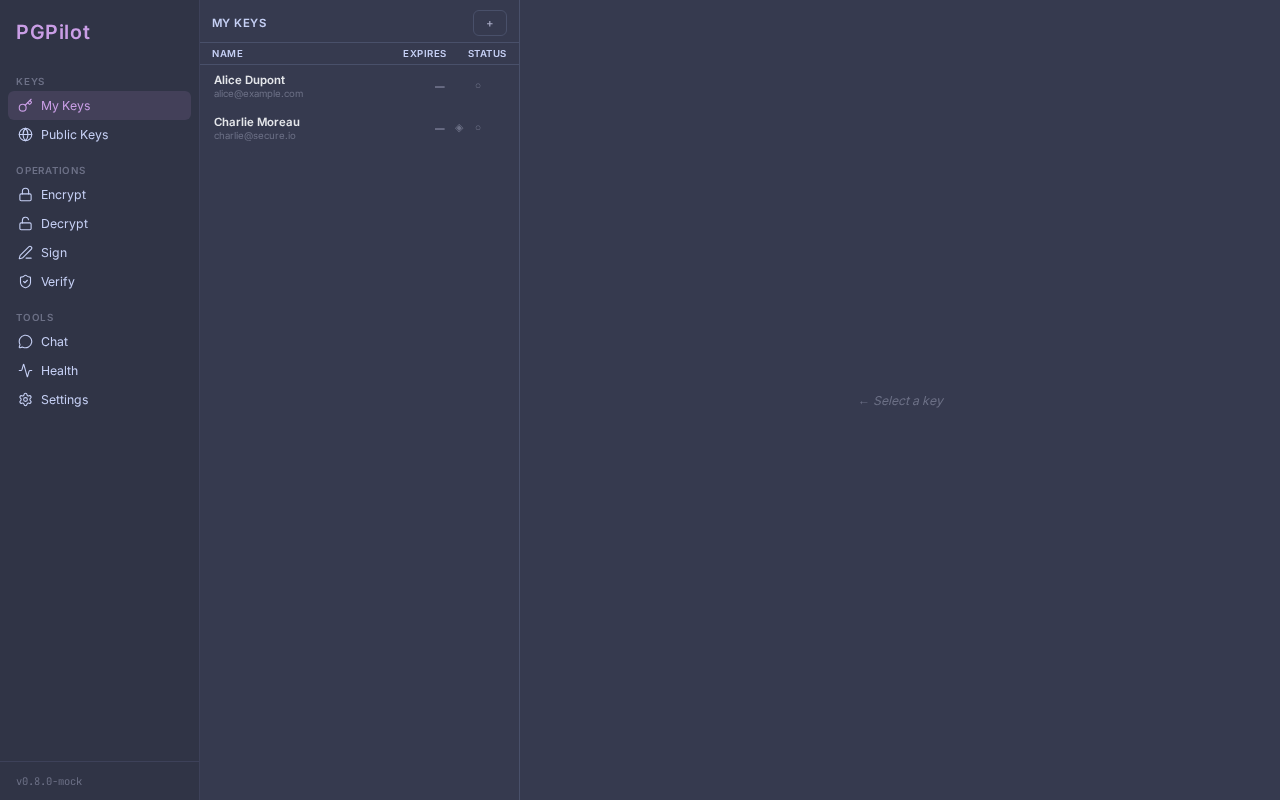

Section intitulée « Navigation dans la liste des clés »La vue Mes clés affiche vos clés secrètes dans une disposition à 2 colonnes :

Panneau gauche (320px fixe) :

- Liste des clés maîtres avec nom, email, date de création et badge d’expiration

- Indicateur de niveau de confiance (badge coloré : Non défini / Marginal / Complet)

- Icônes de clés (S E A) pour les types de sous-clés présentes

Panneau droit (remplit l’espace restant) :

- Informations détaillées sur la clé

- Liste des sous-clés (lecture seule)

- Boutons d’action (Exporter, Sauvegarde, Migrer, Publier, Supprimer)

- Sélecteur de niveau de confiance

Cliquez sur une clé dans la liste pour la sélectionner et voir les détails à droite.

Remarque sur le thème : Dans le thème URSS, les indicateurs d’état (clé publiée sur le serveur, YubiKey, niveau de confiance) apparaissent sous forme de badges circulaires SVG au lieu d’icônes textuelles, offrant une esthétique soviétique distinctive tout en maintenant la clarté.

Gérer les niveaux de confiance

Section intitulée « Gérer les niveaux de confiance »Les niveaux de confiance indiquent à PGPilot à quel point vous faites confiance à une clé. Lors du chiffrement, seules les clés ayant une confiance suffisante (Complet ou Ultime) sont recommandées sans avertissement.

Voir le niveau de confiance

Section intitulée « Voir le niveau de confiance »- Sélectionnez une clé dans la liste (le panneau droit affiche les détails)

- Trouvez le badge Confiance — affiche le niveau actuel

- Non défini (gris) — vous n’avez pas vérifié cette clé

- Marginal (ambre) — vous avez partiellement vérifié le propriétaire

- Complet (vert) — vous avez complètement vérifié le propriétaire

- Ultime (vert, rare) — vous possédez cette clé

Changer le niveau de confiance

Section intitulée « Changer le niveau de confiance »- Sélectionnez une clé dans la liste

- Dans le panneau de détails, cliquez sur le badge Confiance

- Un sélecteur apparaît avec trois options : Non défini, Marginal, Complet

- Cliquez sur votre choix

- La confiance est enregistrée immédiatement (appelle

gpg --import-ownertrust)

Meilleure pratique : Définissez la confiance uniquement après avoir rencontré quelqu’un en personne et avoir vérifié son empreinte à la main.

Travailler avec les sous-clés

Section intitulée « Travailler avec les sous-clés »Les sous-clés sont les chevaux de trait de votre clé. Elles gèrent le chiffrement et la signature, tandis que la clé primaire reste sécurisée.

Voir les sous-clés

Section intitulée « Voir les sous-clés »Sélectionnez une clé dans la liste. Le panneau droit affiche une section Sous-clés :

[S] Sign Créée : 15-01-2024 Expire : Jamais Algo : ed25519 ID : ABC123...

[E] Encrypt Créée : 15-01-2024 Expire : Jamais Algo : cv25519 ID : DEF456...

[A] Auth SSH Créée : 20-01-2024 Expire : 20-01-2026 Algo : ed25519 ID : GHI789...Légende : [S] = Sign, [E] = Encrypt, [A] = Authentication.

Ajouter une sous-clé

Section intitulée « Ajouter une sous-clé »Si vous manquez une sous-clé (ex: vous avez créé une clé sans SSH Auth et vous voulez l’ajouter maintenant) :

- Sélectionnez votre clé

- Cliquez sur + Ajouter une sous-clé

- Choisissez le type : Sign / Encrypt / Auth

- Confirmez

- PGPilot appelle

gpg --quick-add-keyavec la nouvelle sous-clé

C’est utile quand vous réalisez que vous aviez besoin d’une sous-clé que vous n’aviez pas incluse à la création.

Renouveler l’expiration de la sous-clé

Section intitulée « Renouveler l’expiration de la sous-clé »Les sous-clés expirent par défaut (après 1, 2 ou 5 ans). Le renouvellement prolonge la date d’expiration.

- Sélectionnez une clé, puis cliquez sur le bouton Renouveler de la carte de sous-clé

- Un modal demande une nouvelle durée d’expiration (1/2/5 ans)

- Cliquez sur Renouveler

- PGPilot appelle

gpg --quick-set-expire - L’expiration de la sous-clé se met à jour

Vous pouvez renouveler une sous-clé autant de fois que nécessaire.

Faire pivoter une sous-clé (Remplacer)

Section intitulée « Faire pivoter une sous-clé (Remplacer) »La rotation crée une nouvelle sous-clé avec des paramètres frais et revoque l’ancienne. À utiliser quand :

- Une sous-clé est compromise ou suspectée d’être compromise

- Vous voulez garder la clé primaire mais rafraîchir toutes les sous-clés

Processus :

- Sélectionnez une clé, puis cliquez sur le bouton Remplacer de la carte de sous-clé

- Un modal demande une nouvelle durée d’expiration

- Cliquez sur Remplacer

- PGPilot :

- Snapshotte votre clé secrète (sauvegarde)

- Crée une nouvelle sous-clé avec

gpg --quick-add-key - Revoque l’ancienne sous-clé via

gpg --edit-key(dialogue pilotée) - Si la révocation échoue, restaure la snapshot

- Quand c’est fait, l’ancienne sous-clé est marquée comme révoquée ; la nouvelle est active

Remarque : L’identité de la clé primaire est inchangée — l’empreinte reste la même.

Exporter les clés

Section intitulée « Exporter les clés »Partagez votre clé publique avec vos contacts ou sauvegardez votre clé secrète.

Exporter la clé publique (fichier)

Section intitulée « Exporter la clé publique (fichier) »- Sélectionnez votre clé

- Cliquez sur Exporter ou le menu à trois points

- Choisissez Fichier

- PGPilot ouvre un dialogue d’enregistrement de fichier

- Choisissez un emplacement (par défaut :

VotreNom.pub.asc) - Cliquez sur Enregistrer

Le fichier .asc ne contient que votre clé publique. C’est sûr de la partager largement.

Exporter la clé publique (presse-papiers)

Section intitulée « Exporter la clé publique (presse-papiers) »- Sélectionnez votre clé

- Cliquez sur Exporter ou le menu à trois points

- Choisissez Presse-papiers

- Un modal de confirmation apparaît (pour éviter une copie accidentelle)

- Cliquez sur Copier

- PGPilot copie la clé publique dans le presse-papiers

- Un message d’état vert confirme : « Clé copiée »

Collez-la maintenant dans un email, un chat ou un site web.

Exporter la clé publique (charger sur paste.rs)

Section intitulée « Exporter la clé publique (charger sur paste.rs) »- Sélectionnez votre clé

- Cliquez sur Exporter ou le menu à trois points

- Choisissez Charger

- Un modal de confirmation apparaît

- Cliquez sur Charger

- PGPilot charge sur paste.rs et retourne un lien partageable (ex:

https://paste.rs/abc123) - Partagez ce lien — n’importe qui peut récupérer votre clé publique sans avoir besoin d’email ou de GitHub

C’est pratique pour le partage temporaire ou l’intégration dans une bio.

Sauvegarder la clé secrète

Section intitulée « Sauvegarder la clé secrète »IMPORTANT : Votre clé secrète vous permet de déchiffrer les messages et de signer les fichiers. Sauvegardez-la dans un endroit sécurisé !

- Sélectionnez votre clé

- Cliquez sur Sauvegarde

- PGPilot ouvre un dialogue de sélection de dossier

- Choisissez un endroit sécurisé (clé USB, SSD externe, coffre, etc.)

- Cliquez sur Sélectionner le dossier

- PGPilot exporte deux fichiers :

<KeyID>_secret.asc— votre clé privée (chiffrée, nécessite un mot de passe pour l’utiliser)<KeyID>_revocation.rev— certificat de révocation (le cas échéant)

- Un message d’état confirme : « Sauvegarde terminée »

Pratiques de sécurité :

- Stockez la sauvegarde hors ligne (pas de réseau)

- Chiffrez le lecteur USB lui-même

- Conservez une copie dans un coffre physique si critique

- Testez la récupération annuellement (déchiffrez, vérifiez l’empreinte)

Importer les clés

Section intitulée « Importer les clés »Ajoutez la clé publique de quelqu’un d’autre à votre trousseau pour lui envoyer des messages chiffrés.

Importer à partir d’un fichier

Section intitulée « Importer à partir d’un fichier »- Cliquez sur Importer dans la barre latérale

- La vue Importer s’ouvre avec des onglets

- Sélectionnez Fichier

- Cliquez sur Choisir un fichier

- Sélectionnez un fichier

.asccontenant une clé PGP - Cliquez sur Importer

- PGPilot valide et importe la clé

- Si réussi, vous êtes retourné à Mes clés avec la nouvelle clé listée

Importer à partir d’une URL

Section intitulée « Importer à partir d’une URL »- Cliquez sur Importer

- Sélectionnez URL

- Collez un lien HTTPS vers un fichier

.asc(ex:https://example.com/keys/alice.asc) - Cliquez sur Charger à partir de l’URL

- PGPilot récupère le fichier et l’importe

Doit être HTTPS ; HTTP est rejeté pour la sécurité.

Importer à partir du serveur de clés

Section intitulée « Importer à partir du serveur de clés »- Cliquez sur Importer

- Sélectionnez Serveur de clés

- Entrez une requête de recherche :

- Empreinte (40 caractères hex) :

ABCD1234... - ID de clé (16 caractères hex) :

1234567890ABCDEF - Email :

alice@example.com

- Empreinte (40 caractères hex) :

- Choisissez le serveur de clés :

- keys.openpgp.org (par défaut, recommandé — respectueux de la vie privée)

- keyserver.ubuntu.com (traditionnel, retourne toutes les clés correspondantes)

- Cliquez sur Rechercher

- PGPilot interroge le serveur de clés et affiche les clé(s) correspondante(s)

- Cliquez sur Importer pour la clé que vous voulez

Pour les requêtes d’email, PGPilot encode l’adresse et utilise le point de terminaison API /pks/lookup?op=get.

Importer à partir du texte collé

Section intitulée « Importer à partir du texte collé »- Cliquez sur Importer

- Sélectionnez Coller

- Collez le texte entier blindé de la clé (commence par

-----BEGIN PGP PUBLIC KEY BLOCK-----) - L’aperçu se met à jour en direct

- Cliquez sur Importer

- PGPilot valide et ajoute la clé

Remarque de sécurité : PGPilot valide que l’entrée commence par -----BEGIN PGP, rejetant les pages HTML, les messages d’erreur, etc.

Supprimer les clés

Section intitulée « Supprimer les clés »Supprimez une clé de votre trousseau.

Supprimer la clé publique

Section intitulée « Supprimer la clé publique »Si vous avez uniquement la clé publique (pas de secret) :

- Sélectionnez la clé dans Mes clés

- Cliquez sur Supprimer

- Un modal de confirmation apparaît : « Êtes-vous sûr ? »

- Cliquez sur Supprimer

- PGPilot appelle

gpg --delete-keys <fingerprint> - La clé est supprimée ; l’état affiche : « Clé supprimée »

Supprimer la clé secrète

Section intitulée « Supprimer la clé secrète »Si vous avez la clé secrète :

- Sélectionnez la clé

- Cliquez sur Supprimer

- Un modal d’avertissement apparaît : « Cette action ne peut pas être annulée… »

- Cliquez sur Supprimer la clé secrète

- PGPilot appelle

gpg --delete-secret-and-public-keys <fingerprint> - Les clés secrète et publique sont effacées

- État : « Clé supprimée »

CRITIQUE : Avant de supprimer votre clé secrète, exportez une sauvegarde ! Une fois supprimée, vous ne pouvez pas déchiffrer les anciens messages ou révoquer la clé si elle est compromise.

Supprimer le stub YubiKey

Section intitulée « Supprimer le stub YubiKey »Si une clé est stockée sur une YubiKey (smartcard) :

- Sélectionnez la clé

- Cliquez sur Supprimer

- Confirmez

- PGPilot supprime la clé de votre trousseau local

Le stub reste sur la carte ; vous pouvez le réimporter plus tard. La clé privée n’est pas effacée de la carte (seulement une suppression gpg sur le stub du trousseau).

Publier sur les serveurs de clés

Section intitulée « Publier sur les serveurs de clés »Rendez votre clé publique découvrable pour que d’autres puissent vous trouver par email.

Publier une clé

Section intitulée « Publier une clé »- Sélectionnez votre clé

- Cliquez sur Publier

- Un modal demande quel serveur de clés :

- keys.openpgp.org (recommandé — clés vérifiées uniquement, respect de la vie privée)

- keyserver.ubuntu.com (traditionnel, liste toutes les clés)

- Cliquez sur Publier

- PGPilot appelle

gpg --keyserver <url> --send-keys <fingerprint> - Si réussi, l’état affiche : « Clé publiée sur

<serveur>»

Vérifier le statut de publication

Section intitulée « Vérifier le statut de publication »- Sélectionnez votre clé

- Dans le panneau de détails, trouvez le badge Serveur de clés :

- Non connu (gris) — statut pas encore vérifié

- Vérification en cours (spinner) — vérification maintenant

- Publié (vert) — trouvé sur le serveur de clés

- Non publié (rouge) — non trouvé

PGPilot vérifie automatiquement le statut chaque fois que vous visualisez une clé.

Republication automatique

Section intitulée « Republication automatique »PGPilot republie automatiquement les clés déjà publiées tous les 28 jours :

- Quand vous faites pivoter une sous-clé, PGPilot se souvient du serveur de clés que vous avez utilisé

- Tous les 28 jours, il re-publie automatiquement votre clé

- Vous verrez un message d’état en arrière-plan

- Cela garantit que les rotations de sous-clés et les mises à jour sont toujours visibles

Vous pouvez aussi republier manuellement en cliquant sur Publier à nouveau.

Partager un lien de serveur de clés

Section intitulée « Partager un lien de serveur de clés »Une fois publiée, vous pouvez partager un lien direct vers votre clé :

https://keys.openpgp.org/search?q=alice@example.comD’autres peuvent récupérer votre clé sans votre email ou une autorité centrale.

Prochaines étapes

Section intitulée « Prochaines étapes »- Chiffrer des fichiers pour les contacts — voir Opérations sur fichiers

- Utiliser SSH avec votre sous-clé Auth — voir YubiKey / Smartcard (section SSH)

- Faire pivoter les clés sur le matériel — voir YubiKey / Smartcard

- Dépanner les problèmes — voir Dépannage